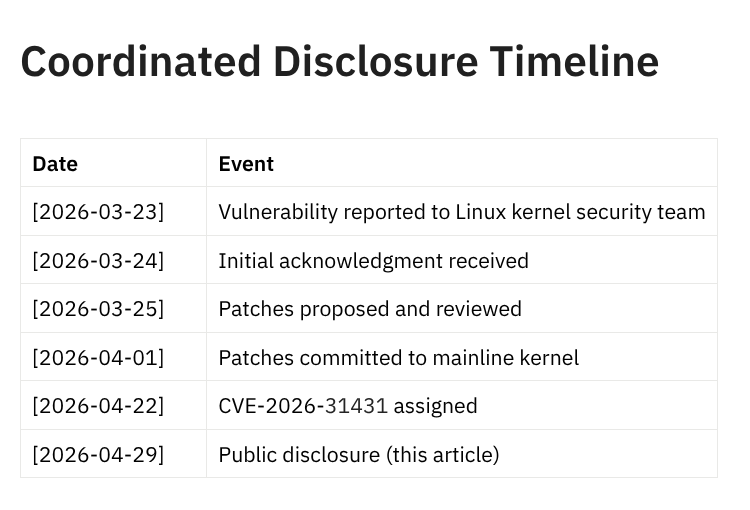

CopyFail (CVE-2026-31431) ist eine kritische Sicherheitslücke im Linux-Kernel. Sie ermöglicht es einem lokalen Angreifenden ohne Administratorrechte, sich vollständigen Root-Zugriff auf das System zu verschaffen. Die Schwachstelle nutzt einen Fehler aus dem Jahr 2017 in der Kombination von zwei Kernel-Funktionen: dem splice()-Systemaufruf und der AF_ALG-Verschlüsselungsschnittstelle. Um den Fehler auszunutzen, reichte ein winziges Python-Script. Gefunden wurde die Schwachstelle auch mit KI-Unterstützung durch Xint Code.

Sind Sie als Desktop-Nutzer:in gefährdet?

Ja, potenziell betroffen sind alle Linux-Desktop-Nutzer:innen, deren Kernel noch nicht gepatcht wurde.

Wichtig: Angreifende müssen bereits lokalen Zugriff auf Ihr System haben. Das bedeutet, jemensch muss physisch vor Ihrem Computer sitzen oder bereits Benutzer:inzugriff haben, z.B. über ein durch Phishing kompromittiertes Konto, eine andere Software-Schwachstelle, oder unsichere Fernwartung. Remote-Angriffe über das Netzwerk an sich sind nicht möglich.

Für typische Desktop-Einzel-Nutzer:innen ist das Risiko geringer, da:

- sie meist Einzelnutzer:in sind (ja, Doppelmoppel, ich weiß),

- kein SSH-Zugang von außen offen sein sollte,

- und sie ihr Gerät nicht unbeaufsichtigt allein lassen.

Riskantere Nutzungen:

- Server mit SSH-Zugang für mehrere Benutzer

- Geteilte Workstations (z.B. in Unternehmen)

- Systeme mit Fernwartungslösungen

CopyFail ist eine lokale Eskalationslücke, keine Remote-Lücke. Aber sie macht jedes andere Eindringen viel gefährlicher.

Warum ist diese Lücke so gefährlich?

Der Exploit basiert auf einem reinen Logikfehler („straight-line logic flaw“), der seit 2017 im Kernel existiert.

- Ein Skript für alle: Ein einziges, kleines Python-Skript (ca. 732 Bytes) funktioniert auf allen gängigen Linux-Distributionen (Ubuntu, Debian, RHEL, SUSE, Fedora, Arch etc.), solange der Kernel nicht gepatcht wurde.

- Keine Vorbereitung nötig: Angreifende brauchen keine speziellen Vorbedingungen, keine Debugging-Funktionen und keine Netzwerkzugriffe. Ein einfaches, unprivilegiertes Benutzerkonto reicht aus.

- Der Mechanismus: Durch die Kombination von

splice()(Dateiübertragung) undAF_ALG(Verschlüsselungs-API) kann ein Angreifer gezielt 4 Bytes in den Arbeitsspeicher (Page Cache) eines beliebigen lesbaren Systems schreiben. Dies reicht aus, um z. B. das Passwort-Programm (/usr/bin/su) im Speicher zu manipulieren und sich damit als Root einzuloggen.

Wie können Sie sich schützen?

- System aktualisieren – Installieren Sie umgehend alle verfügbaren Kernel-Updates Ihrer Distribution, z. B. für Ubuntu:

sudo apt update && sudo apt upgrade - Neustart durchführen – Nach dem Update den Computer neu starten, um den Kernel zu aktualisieren

[https://xint.io/blog/copy-fail-linux-distributions]